お客様へのご提案

製造オペレーションの可用性は、ビジネス全体のサステナビリティ(持続可能性)を維持するための重要な基盤となります。プロセスの中断は生産量に影響を与え、受注処理を遅らせる可能性があるため、製造オペレーションの保守機能に重点が置かれます。時間の経過とともに、このような中断は収益に悪影響を及ぼし、お客様との契約不履行のリスクを高める可能性があります。

産業における事業継続のサイロ化

多くの産業組織では、事業継続に関する正式な責任は通常、複数の部門にまたがっており、それぞれに明確に定義された役割と責任が存在します。具体的には、以下の通りです。

経営管理委員会/経営委員会

リーダシップを発揮し、事業継続戦略を策定し、必要な投資を承認します。これらのチームは、意思決定(生産停止、代替計画の発動など)を行なう必要があるため、危機管理委員会にも所属する必要があります。

リスク部門/事業継続管理(BCM)

大規模組織では、リスク分析、緊急時対応計画の策定、規制遵守の評価を担当する専門チームがあり、経営陣の戦略的な意思決定を支援し、支えています。

法務・コンプライアンス

意思決定の法的影響、および事業を展開する業種や地域における企業の法的・規制上のニーズを監督します。

経理・財務(CFO/財務)

財務チームは、操業停止による財務的影響の評価と定量化、および緊急時対応資金の確保において連携します。また、保険、流動性、そして一般的に経済リスク管理にも携わります。

情報技術(IT/CIO)

最高情報責任者(CIO)が率いるIT部門の役割は、事業継続においてますます重要になっています。CIOは、基幹業務アプリケーションを支えるシステムとネットワークの管理という戦略的責任を担っており、ERP、CRM、ITネットワークといった企業システムの継続的な運用確認において極めて重要な役割を果たします。さらに、CIOは、通常、制御技術(OT)ではなく情報技術(IT)に重点を置くサイバーセキュリティ対策においても不可欠な存在です。

人事(HR)

HRチームは、重要な人員の可用性を確認します。ローテーション(輪番制)スケジュールの策定、テレワーク戦略の策定、人事管理に関連する緊急時対応プロトコルの定義を担当します。

運営/生産

これらのチームは、産業プロセスの継続性(保守、SCADA、PLC、MES)を担い、事業継続の重要な部分を担っていますが、そのビジョンは企業レベルの事業継続計画に十分に統合されていないことがよくあります。

その他の部門のOTに関する知識

生産チームを除く残りの部門は、OT資産の機能と重要性について十分な知識を持っていないのが一般的です。企業レベルのリスク管理は、リスク管理、財務、コンプライアンスといった分野が中心となっていますが、OT技術(PLC、SCADA、DCS、産業用ネットワーク)を詳細に理解しているわけではありません。IT部門は、特にサーバ、データベース、企業ネットワークといった主要分野において、高い技術的専門知識を有しています。しかし、この分野の専門家は、EtherNet/IP、Modbus、Profibus、OPC-UAといったOTプロトコルに関する知識が限られているのが現状です。人事部は主に人事計画を監督しています。制御技術(OT)に関する専門知識は生産部門に蓄積されていますが、生産チームが企業継続戦略の策定に直接関与することはあまりありません。

OTリスクが見落とされる理由

企業のリスク監視と、オペレーションレベルまたは工場レベル(OTの観点から)における産業プロセスの継続性の間には、明確なギャップが存在します。このギャップを埋めるには、継続的な脅威エクスポージャー管理、つまりOT特有の脆弱性を組織全体で可視化するフレームワークが必要です。これらの領域が連携していない場合、企業機能はOT関連のリスク認識が限られているため、リスクを過小評価する可能性があります。その結果、生産チームは、事業運営全体を危険にさらす可能性のあるOTの脆弱性に対処するための適切な予算配分を受けられない可能性があります。

この不整合の繰り返しは重大な課題となります。事業継続全体に影響を与えるリスクはプロセス継続にも影響を与え、またその逆も同様ですが、特定のリスクには、制御技術(OT)の領域および関連する生産システムに関する専門知識と理解が求められます。運用リスクを軽視すると、事業継続目標の達成に重大な影響を及ぼす可能性があります。これらのリスクは多岐にわたるため、アナリストは各リスクカテゴリを正確に特定・評価するために、それぞれ異なるレベルの専門知識を備えていることが求められます。

図1. 事業継続と産業プロセス。リスクと影響

組織と事業継続に影響を与えるリスクを検討する際、一次レベルの企業リスクは、財務、人事、営業管理といった広範な組織部門によって評価できます。これらのリスクは、必ずしも企業の中核的な生産活動に直接関連するものではありません。

さらに、必要な技術的専門知識のレベルを評価する際には、物理的なセキュリティ、環境要因、物流、サプライチェーンに関連するリスクという、新たなカテゴリを認識することが重要です。これらの分野を理解するには、組織の業務に関する知識は必要ですが、一般的に、生産システムやプロセスに関する高度な技術的熟練は必要ありません。

3つ目のリスクカテゴリは、OT環境に特有のものです。これらのリスクに対処するには、包括的な技術およびプロセスレベルの専門知識だけでなく、組織のこの領域に特有のシステムやツールを管理する能力も必要です。これには、OT専門家の関与なしに企業部門だけでは適切に評価・監視できない技術リスクや規制リスクも含まれます。効果的な管理には、専門知識と、OT環境に統合され、重要なOT資産と連携できるツールを導入する能力が必要です。

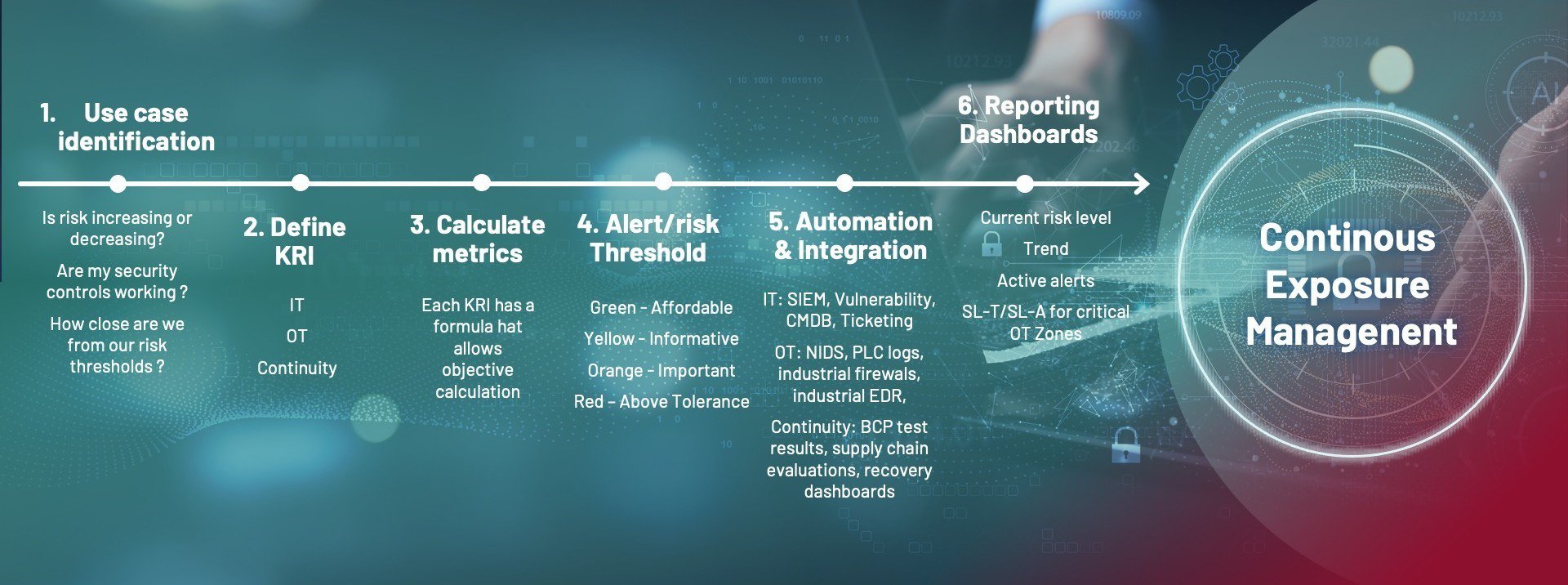

成熟した組織は、IT、OT、リスク管理の専門家からなる学際的なチームを編成し、ISA/IEC 62443などの産業セキュリティフレームワークやNIST-CSFなどのサイバーセキュリティガバナンス規格を導入しています。また、OT環境に合わせた継続的なエクスポージャーモニタのための専用メカニズムとCEMプラットフォームを開発し、高度なデータ分析を活用して、管理者やリスク管理チームがアクセス可能な重要リスク指標(KRI)を生成しています。これらの取り組みは意思決定に重点を置き、他の企業プラットフォームとシームレスに統合されています。

リアクティブからプロアクティブへのセキュリティの移行

継続的なエクスポージャ管理(CEM)は、多くの組織において依然として進化を続ける実践であり、特に生産環境や制御技術(OT)環境においては、長期間にわたって維持することが困難です。CEMは、影響の予防とリスク予測に重点を置いたプロアクティブ(先を見越した積極的)な戦略であり、組織に対する脅威の継続的な特定、評価、軽減を目指します。従来のリアクティブ(事後対応)なアプローチとは対照的に、CEMは継続的なモニタ、コンテキスト分析、リスクの優先順位付けを採用し、包括的な攻撃対象領域と、資産の可用性に影響を与える関連コンテキストをモニタします。このプロアクティブな戦略により、組織は脅威がインシデントやオペレーションの中断にエスカレートする前に対処することができます。

継続的なエクスポージャ管理を導入するには、デバイスのリスト作成だけでは不十分です。360ºの詳細な可視性が求められます。産業環境において、OT視覚化プラットフォームは主に、デジタル資産を調査し、工場システムのインベントリを作成することでサイバーセキュリティに対応するように設計されています。これらのプラットフォームは、各システムを関連するファームウェアまたはソフトウェアのバージョンにマッピングし、脆弱性を特定し、重大度と潜在的な運用への影響に応じて分類します。さらに、定義済みのルールとスレッショルド(閾値)を使用したり、異常な動作をモニタしたりすることで、脅威検出機能も備えています。

これらのツールは、スイッチレベルのミラーリング、またはネットワークタップを使用してデータフローを複製することにより、OTネットワーク上のトラフィックを受動的にモニタすることで動作することがよくあります。ただし、環境内のすべてのアクティビティがネットワークトラフィックに反映されるわけではありません。

ネットワークトラフィックを超えて: 360°の可視性を実現

プロセス継続性に対する潜在的な脅威の新たな発生源はいまだ検討されていませんが、それらを考慮に入れることで、資産のエクスポージャーをより包括的に把握できる可能性があります。この幅広い視点は、サイバーセキュリティやネットワークレベルの通信を超えたプロセス継続性リスクを考慮することでリスク指標を強化し、継続的なオペレーションに影響を与える可能性のある問題を予測する能力を向上させるでしょう。

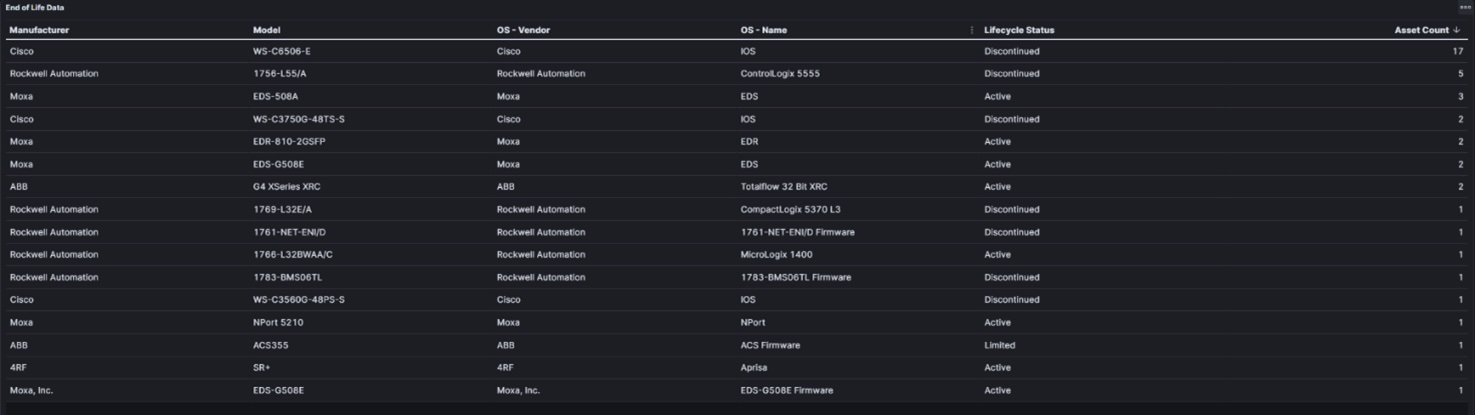

図2. コンテキストリスク: 陳腐化管理。SecureOT

PLC、ゲートウェイ、リレー、ネットワーク機器といった制御技術(OT)資産のライフサイクルと、それぞれの重要度との関係性を考慮し、陳腐化管理を検討してください。重要な資産の陳腐化状態(「アクティブ」、「アクティブマチュア」、「制限」、「生産終了」、「廃番」)は、可用性に関する関連リスクの重要な指標です。製造メーカによるサポートの終了、交換の課題、アップデートの不足といった要因は、これらのリスクに大きく影響し、ひいては生産プロセスや事業全体の継続性に影響を及ぼす可能性があります。

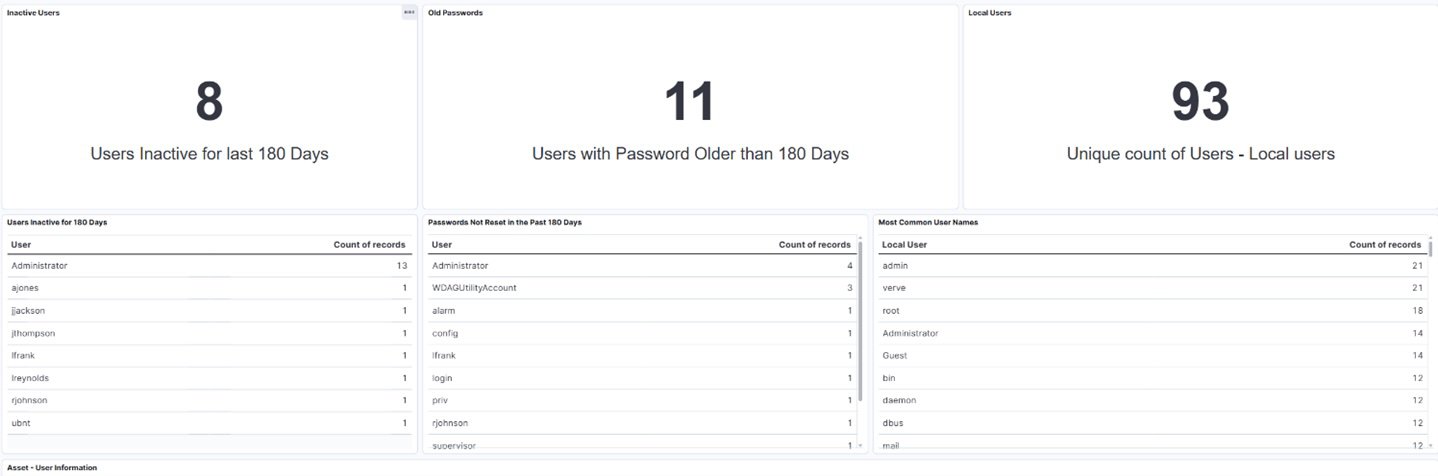

同様に、重要な資産の基本的な健全性パラメータをモニタすることは、潜在的な二次的な脅威を予測または特定する上で役立ちます。CPU使用率の大幅な上昇、新しいプロセスの存在、またはプロセス権限レベルの変更は、悪意のあるアクティビティの兆候である可能性があります。重要な資産の健全性を積極的に追跡し、これらの指標を他のコンテキストデータと相関させることは、効果的なリスク軽減と新たな問題の早期検知に不可欠です。

図3. 重要システムの健全性モニタ。SecureOTプラットフォームダッシュボード

資産の陳腐化と健全性パラメータに関する情報はそれぞれに価値がありますが、それらを統合することは継続的な脅威エクスポージャー管理の基盤となります。例えば、CPUやメモリのアップグレードといったシステム容量の拡張は、資産が製造中止になっていると困難になる可能性があります。システムを同じ製造メーカまたは別の製造メーカの代替品に置き換えるには時間がかかり、ファームウェアバージョンの違いや機能の異なる新しいインターフェイスといった技術的な影響を予測することが難しい場合があります。これらの考慮事項は、特に化学や医薬品などの規制対象産業において、重要資産に影響を与える危機の際に特に重要になります。これらの分野では、生産プロセスを支えるインフラへの変更や更新は、確立された手順に基づいて検証する必要があります。

包括的な360°の可視性の実現は、効果的なプロセス継続管理に不可欠です。このアプローチにより、組織はサイバーセキュリティにとどまらない根本的な問題を予測し、計画外の運用停止を積極的に防止することができます。

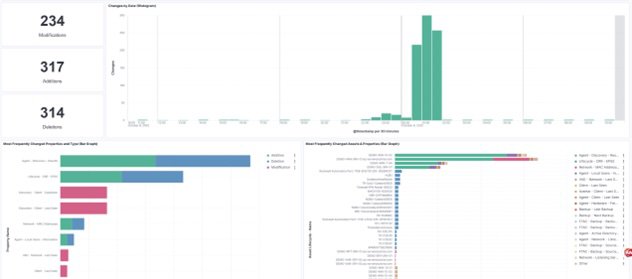

このプロアクティブなアプローチを基盤として、OT資産の構成変更をモニタする機能は、運用上のリスクを特定し、計画外の運用停止の可能性を予測するための貴重なコンテキスト情報として役立ちます。重要な資産内の変数が予期せぬタイミングで変更された場合、根本的な問題の早期兆候となる可能性があります。これらの変更は、資産内部で発生し、認証されたユーザによって承認されたシステムを介して実行されるため、ネットワーク・モニタ・ツールでは検出されないことがよくあります。関連資産に対して、指定されたプラットフォームを使用して承認された担当者が変更を実行したことを確認することは可能ですが、そのような変更の性質と範囲が継続的な運用にとって安全であるかどうかを評価することは依然として困難です。

図4. OT変更検知ダッシュボード。SecureOTプラットフォーム

ファイアウォールがレベル4からレベル3へのアクセスによるイベントを検出し、その後、Windows管理者が監視制御およびデータ収集(SCADA)サーバ上のオペレーティングシステム構成を変更したことを示すログエントリが記録された場合(ネットワーク侵入検知システム(NIDS)から生成されたトリガと相関関係にある場合)、SCADA環境におけるこの変更の重要性について、さらなる評価が必要になる場合があります。オペレーティングシステムのログにアクセスできる場合は、対応するNIDSアラートと相互参照することで、貴重なトレーサビリティを提供できます。このアプローチにより、制御技術(OT)部門のセキュリティ・オペレーション・センター(SOC)は、ファイアウォール、Windowsサーバ、NIDSからの情報を活用し、プロセス変数の状態を照会することで、包括的な調査を実施できます。侵害された状況や誤検知を検出する能力が向上し、計画外のダウンタイムを特定して防止する効率が向上します。さらに、具体的なユースケースが決定したら、許可または禁止されているユースケースやさまざまなソースからの異常のカタログに基づいて検出ルールを設定することで、自動化を実装できます。複数のコンソールを操作する必要はありません。このアプローチにより、SOCのOT運用が合理化され、運用効率がさらに向上します。

リスクを最小限に抑える戦略を検討する際には、OT資産におけるアカウントとユーザのアクティビティをモニタすること、そしてシステム内に存在する承認済みソフトウェアと承認されていないソフトウェアの両方を特定することの重要性も認識することが重要です。

非アクティブなアカウント、特に過剰な権限が付与されているアカウントや脆弱なパスワードで保護されているアカウントは、さまざまなシステムにおける攻撃対象領域を不必要に拡大させてしまいます。

同様に、ソフトウェア部品表(SBOM)の作成は、CEMの観点から特に重要です。このアプローチにより、承認されていないソフトウェアの導入インスタンス数を文書化し、これらのソフトウェアがインストールされている資産のプロセスにおける重要性を評価するなど、工場レベルで蓄積されたリスクをより正確に測定することが可能になります。

図5. ソフトウェア部品表(SBOM)。SecureOTプラットフォームダッシュボード

パッシブなネットワーク・モニタ・ツールでは、プラントソフトウェアの包括的なインベントリを生成するには不十分であり、継続的な脅威エクスポージャー管理プログラムに見落としがちな盲点を残します。そのため、この要件を効果的に満たす補助ツールを活用する必要があることがよくあります。しかし、これらのソリューションでは、別々のコンソールを介した運用、保守、監視が必要になります。その結果、運用負荷が増加し、複数のプラットフォームにまたがるオペレータへの追加トレーニングが必要になります。

規制とコンプライアンスの溝を埋める

OT資産の脆弱性をモニタし、包括的なリスクの観点から可用性を確保するという要件に加え、OT資産に対するシステム強化、バックアップ、ウイルス対策といった企業ポリシーの遵守状況を評価する必要もあります。ポリシーの遵守状況を定期的かつ体系的に評価し、準拠している資産と準拠していない資産を継続的に特定し、その根本原因(例: オープンポート、SSHアクセス、Syslogステータス、IPソースルーティング、パスワード保護、USBストレージ管理、バックアップステータス、ウイルス対策バージョンなど)を特定することが不可欠です。

図6. 企業ポリシーへのコンプライアンス。SecureOTプラットフォームダッシュボード

規制コンプライアンスは事業運営において不可欠な要素です。遵守違反は、多額の金銭的罰則、法的措置、経営陣レベルでの刑事責任、さらには特定の業種における事業運営に必要なライセンスの取り消しにつながる可能性があります。例えば、欧州NIS2指令の施行により、組織は中間管理職から上級管理職に至るまでの内部報告を強化し、コーポレートガバナンス機関による規制コンプライアンス状況と関連リスクの可視性を向上させました。

NIS2とコーポレートガバナンスの要求への対応

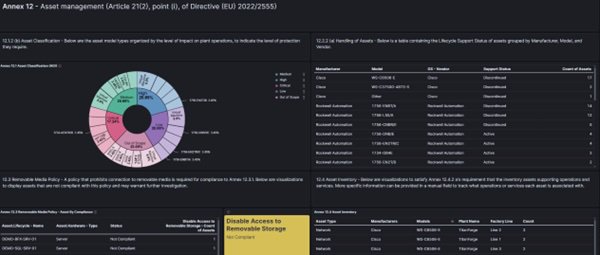

図7. NIS2指令のユースケースの1つである「第21条(2)」のダッシュボードの例。アセットマネジメント

経営管理チームは、規制要件へのコンプライアンスを反映するダッシュボードを構築する責任を負っていますが、多くの場合、これらのレポートを効率的に生成・自動化するために必要なツールを保有していません。さらに、各要件またはユースケースにおける重要リスク指標(KRI)を特定し、適切な測定指標を決定し、組織が正常または許容可能とみなす閾値を確立することが不可欠です。また、コンプライアンス測定ツールを既存のITおよびOTシステムに統合し、レポート生成を自動化して効率性を確保することも必要です。これは企業にとって大きな課題です。統合と自動化のスキルは通常ITチームに備わっているのに対し、ユースケースと関連指標の特定は運用チームに委ねられているためです。したがって、これらの相互作用が自然に発生するとは限らないとしても、部門横断的な理解と連携が不可欠です。

図8. 継続的なエクスポージャ管理の構築。組織が失敗する理由

CEM (継続的エクスポージャ管理)が提唱する包括的な可視性を実現するために、事業継続性に関連するコンテキスト情報のソースを継続的に特定することができます。これらの情報源には、継続性ポリシーに従ったバックアップコピーの維持、ウイルス対策データベースの最新状態の確保、重要なプロセス変数のモニタ、NIDSネットワークおよびNetFlow NVEのインテリジェンスデータの収集、ログの効果的な管理、機器構成の解析などが含まれます。こうした実践は、CEMの成熟度を高めるために不可欠です。

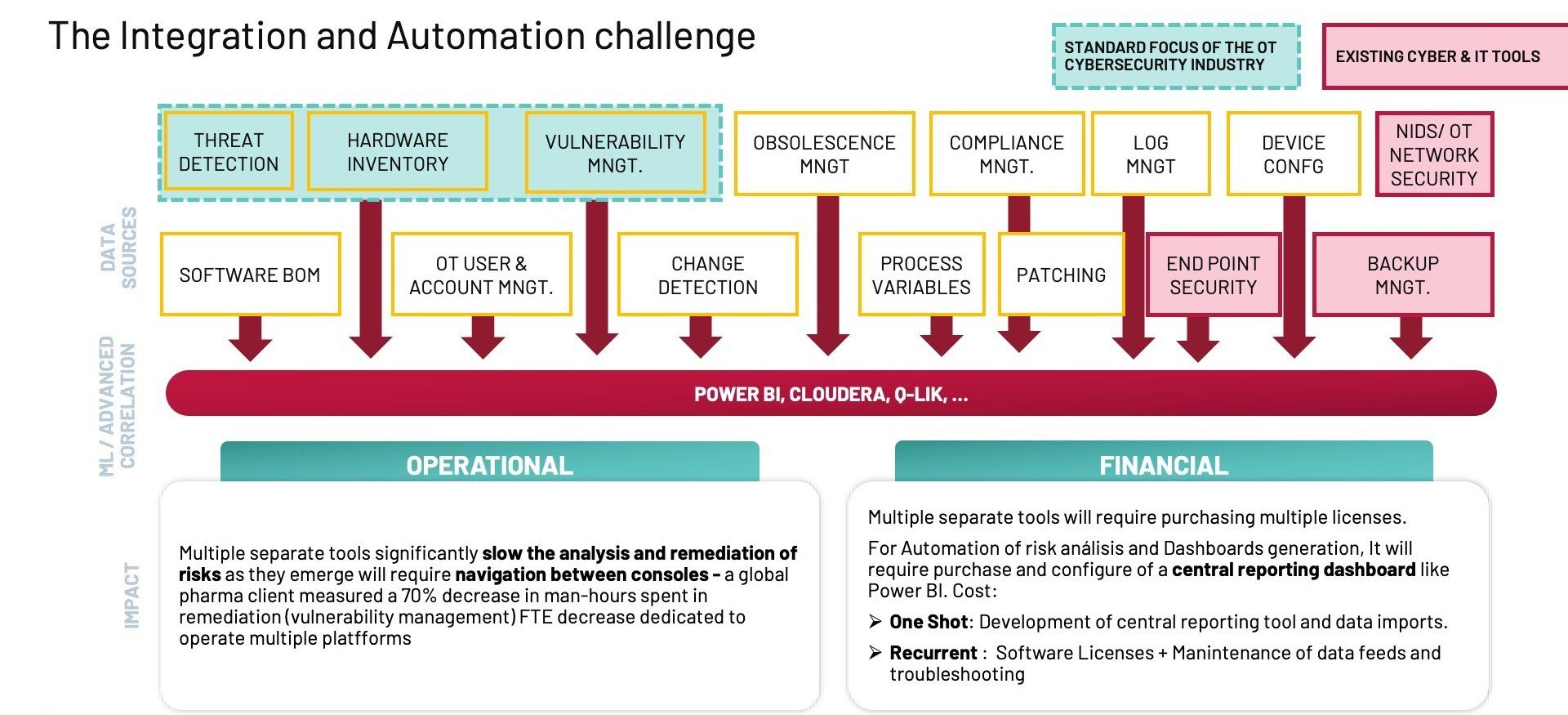

多くの組織は、CVE、CVSS、サイバーセキュリティリスク、パッシブなネットワークモニタによる異常な動作の検知など、従来の脆弱性ベースの手法に加え、重要な情報源やコンテキスト評価に対応するために複数のツールを活用する必要があります。その結果、セキュリティ部門やリスク管理部門は、それぞれが特定の機能に最適化されながらも独立して運用されている、単一目的のプラットフォーム群を管理せざるを得ない状況に陥ることがよくあります。こうした断片化により、チームはユーザレベルと管理者レベルの両方で多数のシステムに関する専門知識を習得し、特性の異なる複数のプラットフォーム間で類似のユースケースを再現し、さまざまなコンソールを頻繁に切換える必要があります。

このシナリオでは、CEMへのアプローチは、ソース、データ、およびさまざまなレポートを集約するものとして提案されています。これらの集約は、通常は手動で行なわれますが、最良のケースでは、外部ツールによってサポートされる何らかの自動化と分析を通じて行なわれます。

このモデルの問題は、効率性が低く、運用が複雑になることです。

このアプローチにおける運用上の課題の1つは、複数のコンソール間でのアクティビティの調整です。ダッシュボードの作成を自動化し、重要なプロセス資産を監視するためのターゲットを絞ったダッシュボードを生成するには、高度な分析レイヤ(PowerBI、Cloudera、Q-Likなど)と機械学習(ML)テクノロジを活用したカスタム統合を開発する必要があることがよくあります。

財務的な観点から見ると、集中型レポートツールの導入には、開発とコンテキスト・データ・プラットフォームとの統合に先行投資が必要です。さらに、プラットフォームのライセンス取得、プラットフォーム・データ・フィードの維持、継続的なトラブルシューティング作業など、多額の継続コストが発生する可能性があります。

図9. OTにおける継続的エクスポージャー管理(CEM)とは? 統合と自動化の課題

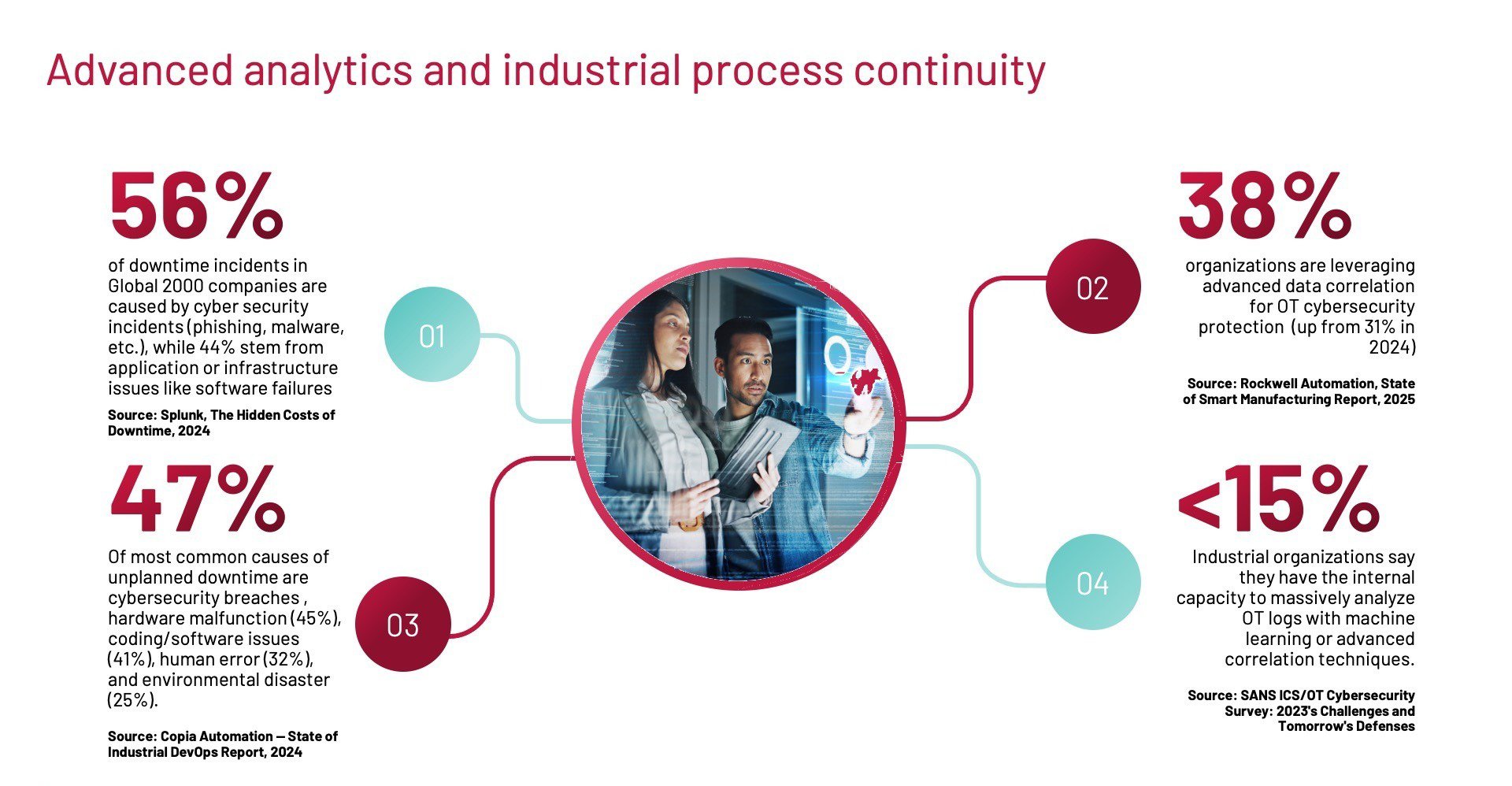

この概念は長年にわたりIT業界で広く検討されてきましたが、運用の複雑さは、特にOT環境特有の要件を考慮すると、CEMの高い成熟度を達成する上で依然として大きな課題となっています。最近の調査によると、CEMの実践が十分に成熟していないと、ハードウェア障害、ソフトウェアの問題、人為的ミス、サイバーセキュリティインシデントなど、可用性損失のさまざまな原因を積極的に特定することが難しく、生産現場における計画外停止の約50%に寄与していることが示されています。

図10. 未成熟なCEMが、計画外ダウンタイムの半数の原因となっている

この複雑さが、組織におけるCEMの成熟度の達成を阻害しています。ロックウェル・オートメーションの2025年度の「スマートマニュファクチャリング報告書」によると、38%の組織がすでにこの方向で高度な分析プロジェクトに取り組んでいます。しかし、SANS ICS/OTによる調査「2023's Challenges and Tomorrow's Defenses」によると、CEM機能を実現する高度な運用分析モデルを開発する社内能力を持つ組織はわずか15%にとどまっています。

さらに、これらのソリューションは直接的に実行できるように設計されていることはほとんどないことにも留意する必要があります。つまり、CEMプラットフォーム自体から修復メカニズムを有効にすることは通常できず、ユーザはさまざまな専用プラットフォーム(アップデート、パッチの展開、ユーザおよびアカウント管理、Bastionパラメータの調整など)の個別のコンソールにアクセスする必要があります。パッチ適用、OS構成、アカウント管理、ポートの閉鎖など、それぞれのアクションには、通常、個別のツールが必要です。

このような企業能力不足の理由を理解するには、技術資産に起因する問題による予期せぬシャットダウンの防止とエクスポージャー管理のための自動化されたEMFプラットフォームの開発に何が必要なのかを理解する必要があります。

図8「継続的なエクスポージャ管理の構築。組織が失敗する理由」に示したように、CEM機能の自動化と統合の責任は通常、IT部門にあります。スクリプト開発、API統合、ダッシュボード、自動化プレイブックなどのタスクは、通常IT部門の管轄範囲です。しかし、ITチームは、開発すべきユースケースを決定し、重要リスク指標(KRI)を特定し、それらのKRIを計算するための指標を定義するための、生産パラメータに関する十分な知識を欠いていることがよくあります。さらに、現在のリスクレベルの測定、リスク傾向のモニタ、重要なアラートの生成、重要な領域におけるSLTとSLAのパフォーマンス分析に不可欠な、許容可能なスレッショルド(閾値)や連続性パラメータを確立する能力がIT部門にはない場合もあります。

実用的な修復への道筋

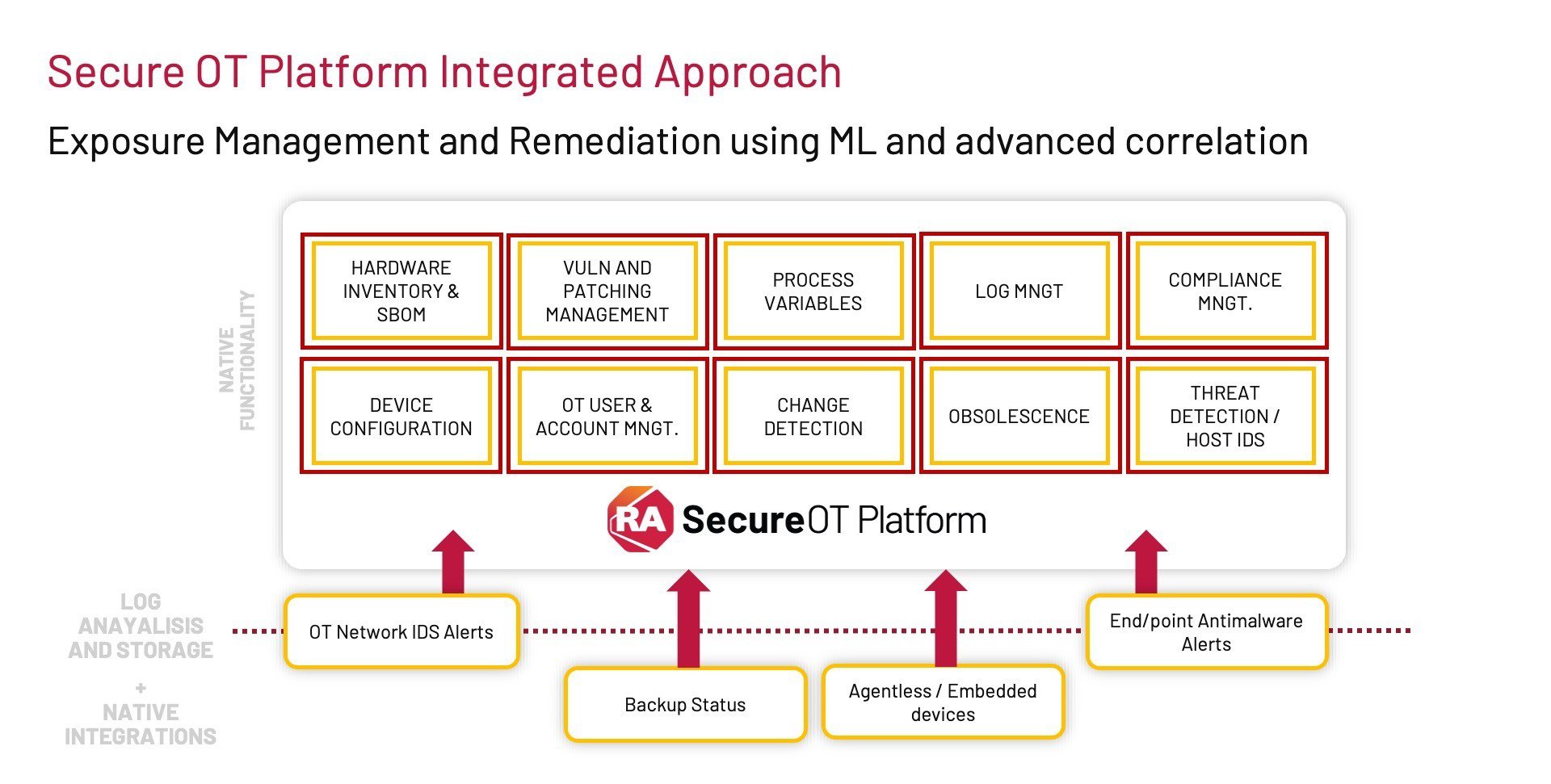

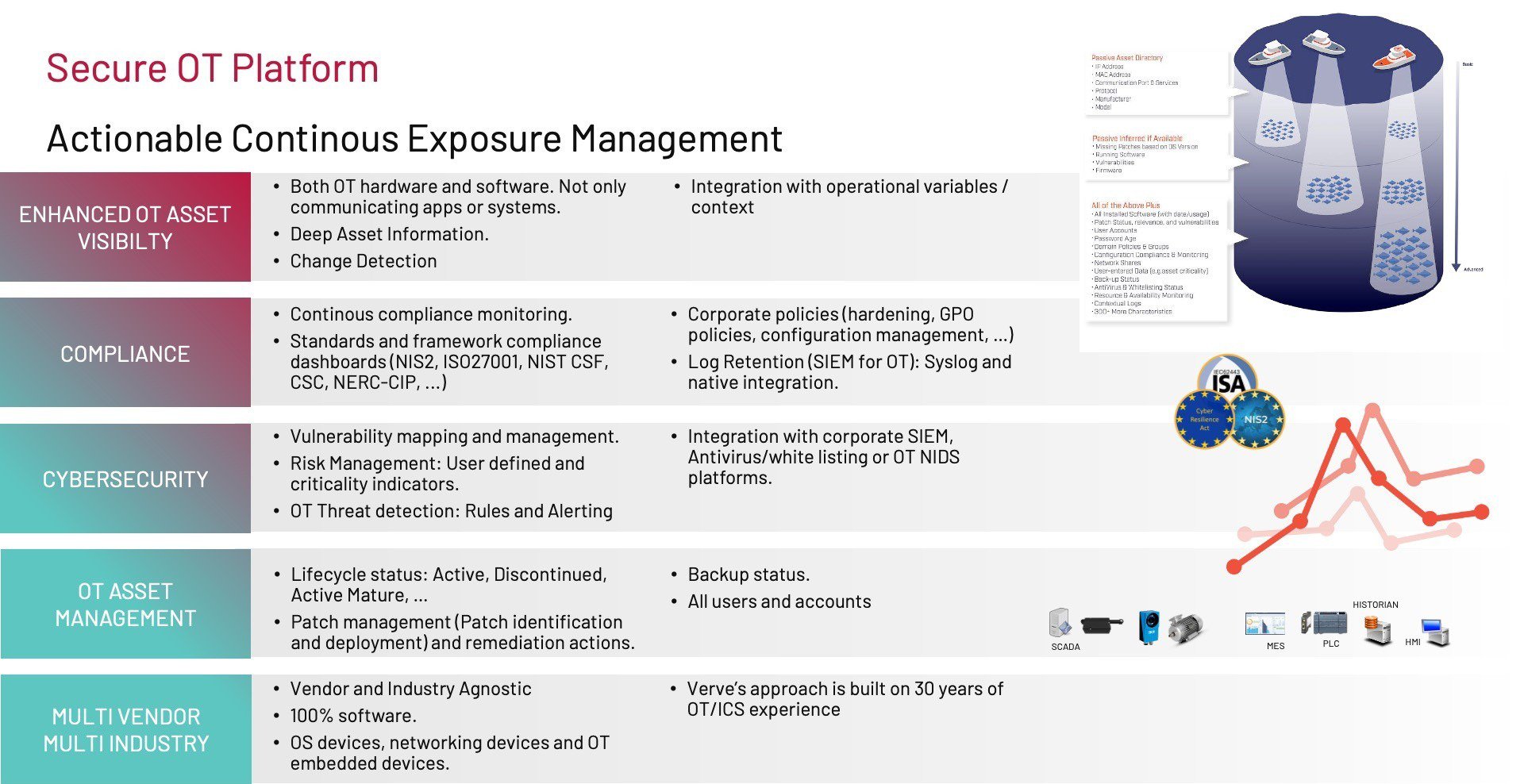

SecureOTプラットフォームは、データの取得、正規化、コンテキスト情報によるエンリッチメントから、高度な相関分析と機械学習、そして対応と修復に至るまで、プロセス全体を管理する統合テクノロジを提供します。このアプローチは、これまで特定されていた運用上および財務上の非効率性に対処し、排除します。

図11. Secure OT統合アプローチ。機械学習と高度な相関分析を用いたエクスポージャ管理と修復

レポートレイヤを備えた単一のツールに機能を統合することで、統合の複雑さが軽減されます。SecureOTプラットフォームは、多数の単一用途プラットフォームにかわるネイティブ機能を提供し、外部プラットフォームとシームレスに統合してログを収集・一元管理し、分析とレポート作成を可能にします。ユースケースとダッシュボードはこの統合環境内で開発され、プラットフォームは、パラメータ変更、アップデート、パッチ管理、ソフトウェア削除、アカウント削除といった運用上のアクションを、ロールベースのアクセス制御を通じて実行します。ロールベースのアクセス制御は、ローカルディレクトリまたは社内ディレクトリ(利用可能な場合)と統合可能で、最小権限ポリシーに準拠しています。その結果、SecureOTプラットフォームは、リスクとエクスポージャのモニタと評価だけでなく、リスク軽減活動の実行も可能にする包括的かつ実用的なテクノロジとして機能します。これにより、SecureOTプラットフォームは、実用的な競合エクスポージャ管理(CEM)プラットフォームとなります。

コンプライアンスと規制への適合の自動化

コンプライアンスに関しては、SecureOTプラットフォームは、NIS2、NERC-CIP、CSCなどの規制コンプライアンスフレームワークに関連する運用技術パラメータ、および強化、デバイスの使用、ソフトウェア管理、バックアップ手順、基本的なログ保持機能などの内部ポリシーを継続的にモニタします。

コンテキストアウェアなサイバーセキュリティとリスクアセスメント

サイバーセキュリティの観点から見ると、このアプローチは、資産インベントリ、脆弱性評価、リスクアセスメント、ルールベースと異常ベースの両方の手法による検知といった従来の手法を網羅しています。また、ユーザ定義の資産重要度に基づいて決定される重要度評価の開発も含まれます。従来のアプローチに加えて、ライフサイクルステータス、アカウントとユーザ、コンプライアンスステータス、バックアップステータスなど、関連するすべてのコンテキスト情報が組み込まれています。この包括的な視点により、より正確なリスクの評価が可能になり、OTプロセスの継続性確保に重点を置くことができます。

一元管理とマルチベンダー統合

OTアセットマネジメントは重要な機能であり、SecureOTプラットフォームはすべてのデバイスの一元管理を可能にします。この統合により、アップデート、メンテナンス、変更検出などのプロセスが効率化され、運用負荷が軽減され、全体的な効率が向上します。SecureOTは、マルチベンダー他業種ソリューションとして設計されており、さまざまな製造メーカや業種に導入可能です。複雑なインフラにも効率的に統合され、環境内の技術の多様性に関わらず、包括的な保護を提供します。

図12. SecureOTプラットフォーム: 実用的な継続的エクスポージャー管理

SecureOTプラットフォームは、制御技術(OT)環境における30年以上の専門知識を活用しています。このプラットフォームは、休止状態のシステムやアプリケーションなど、ネットワークトラフィックを積極的に生成しないものも含め、ソフトウェアとハードウェアの両方のOT資産に対する高度な可視性を提供することで他社を圧倒します。この機能は、ネットワークアクティビティに関係なく、包括的かつ詳細な資産情報を提供します。これにより、運用変数と関連するコンテキストデータを統合することで、複雑な産業環境における効果的な管理と監視が可能になります。

公開 2026年3月4日