Visibilidad: la base de la seguridad de OT resiliente

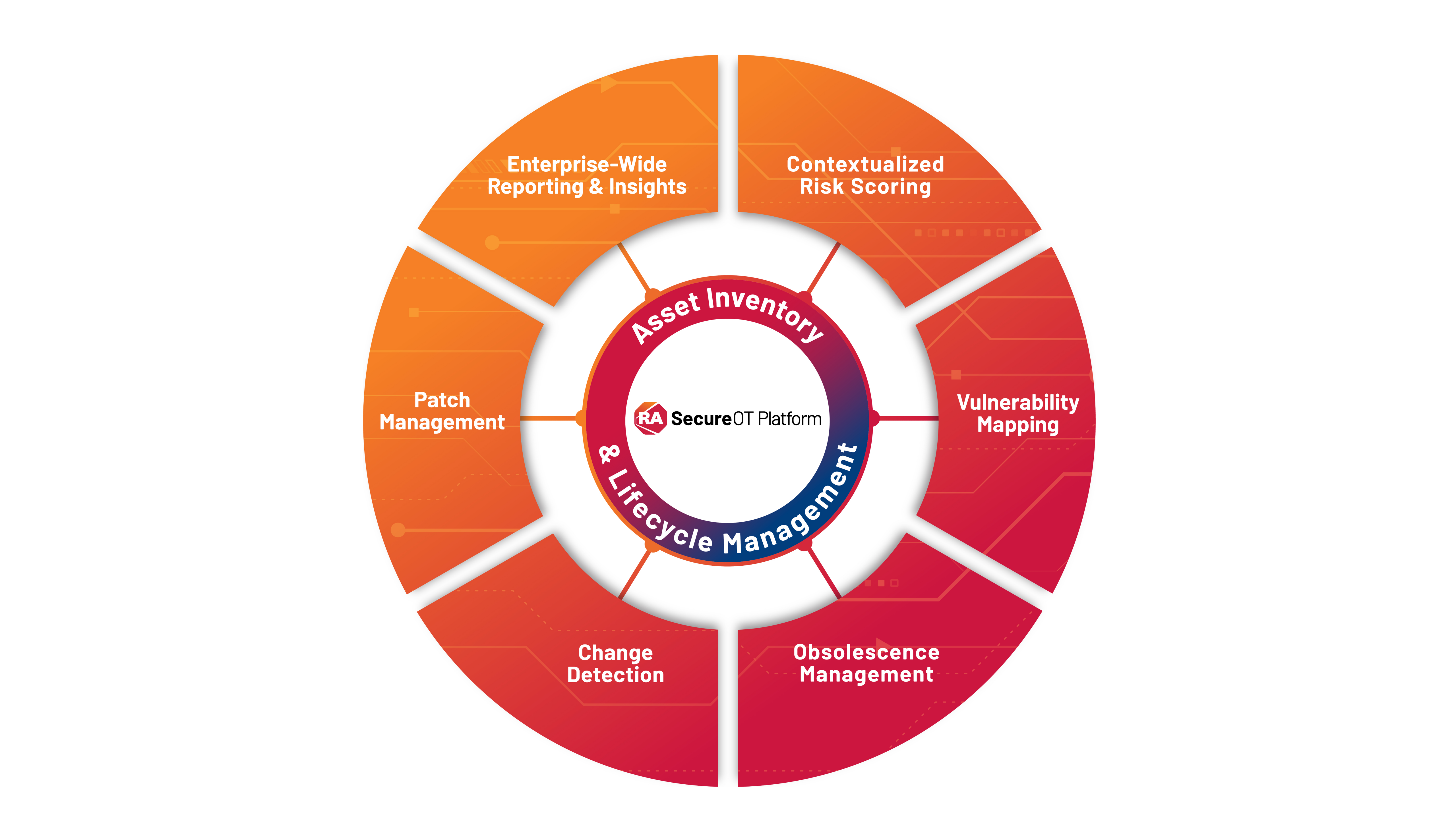

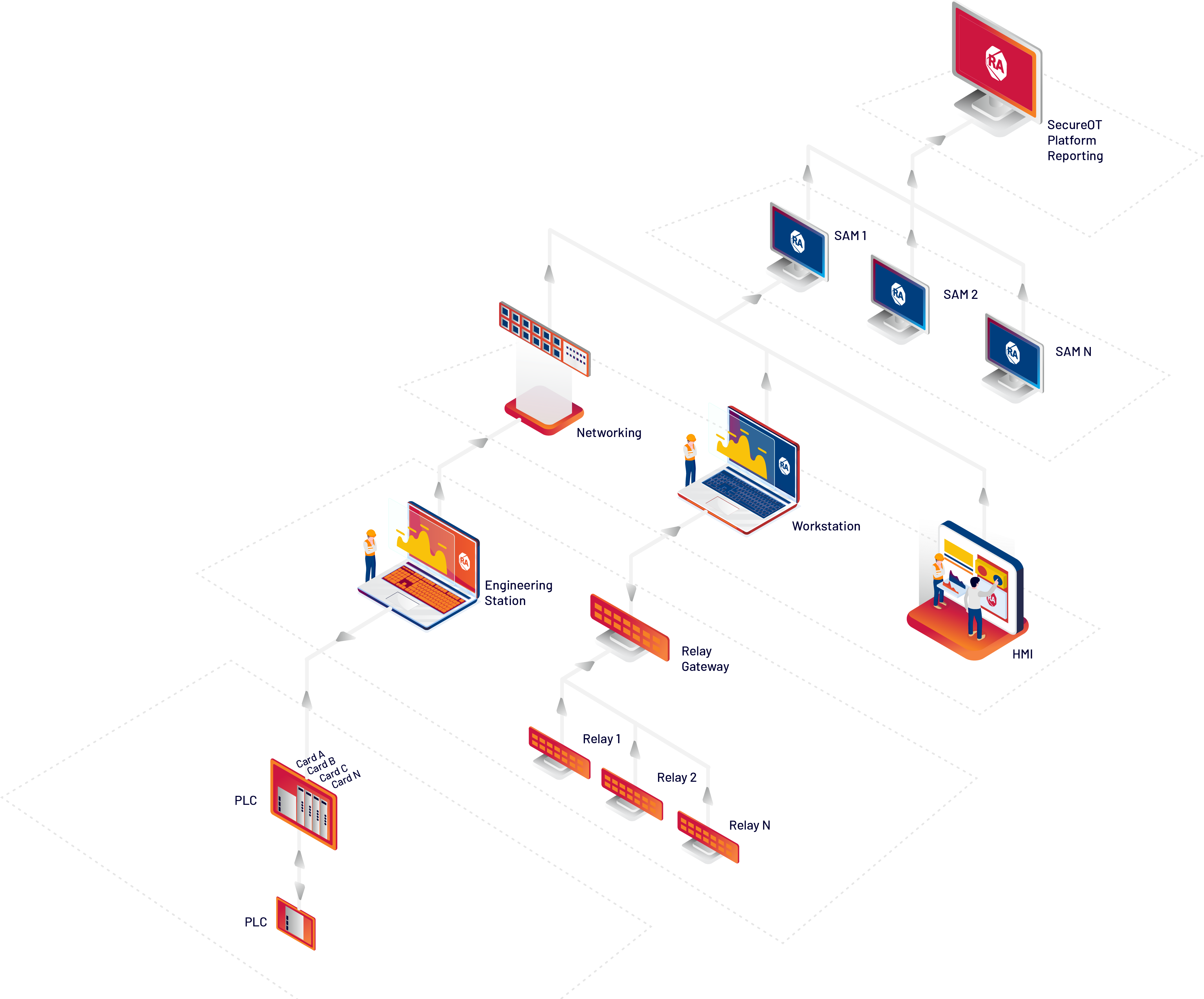

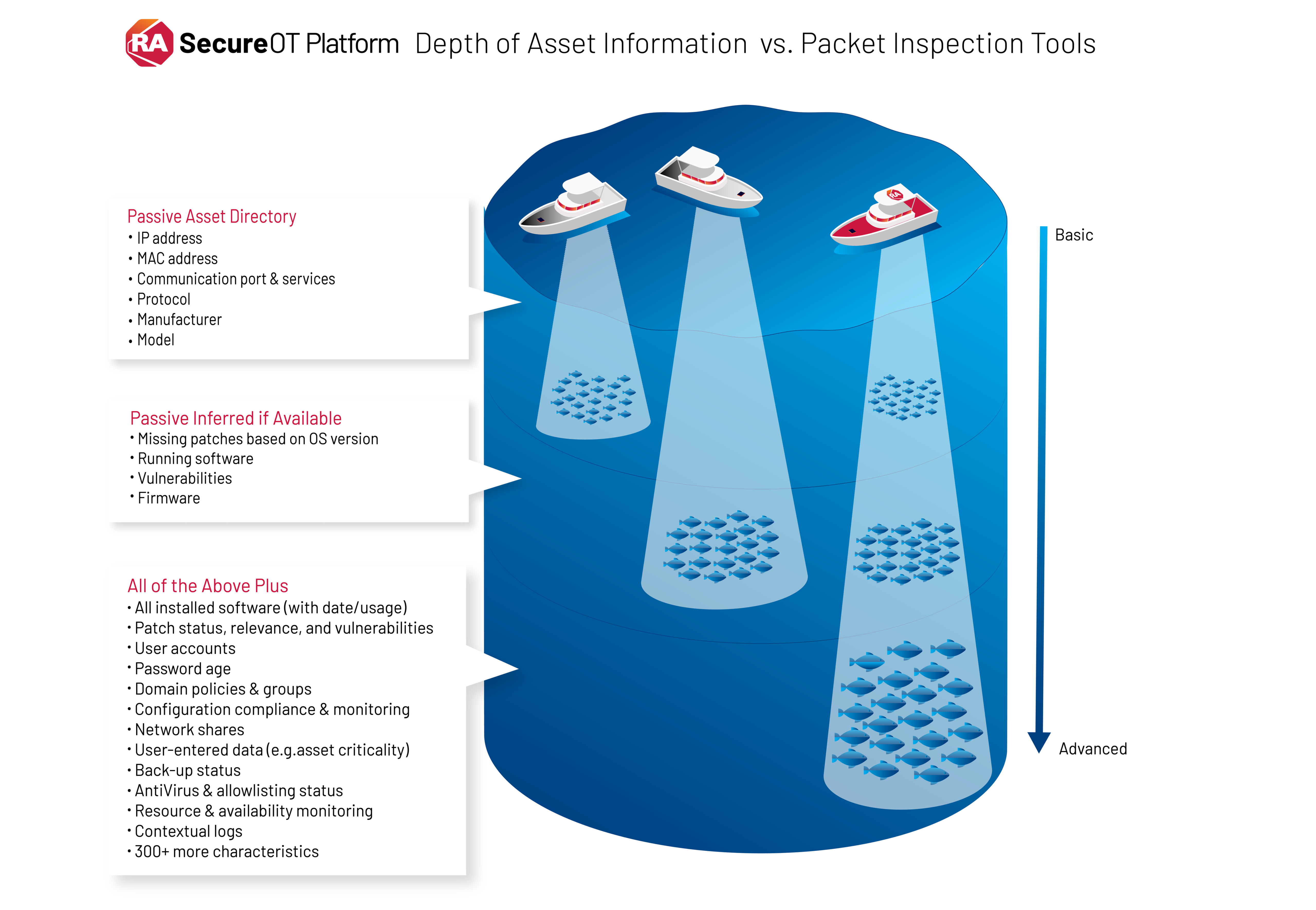

A medida que convergen los sistemas de OT e IT, la visibilidad limitada en las redes e infraestructuras industriales puede conducir a riesgos no gestionados, vacíos de conformidad y activos obsoletos que se mantienen ocultos. Esta falta de visibilidad previene un punto de partida realista y útil para la planificación y ejecución de programas de reducción de riesgos. El inventario de activos, una capacidad fundamental de la plataforma SecureOT™, le ofrece visibilidad y contexto de los activos de OT, incluidos dispositivos fáciles de ver, así como componentes no visibles y anidados, dispositivos conectados en serie, plataformas antiguas y conexiones temporales.