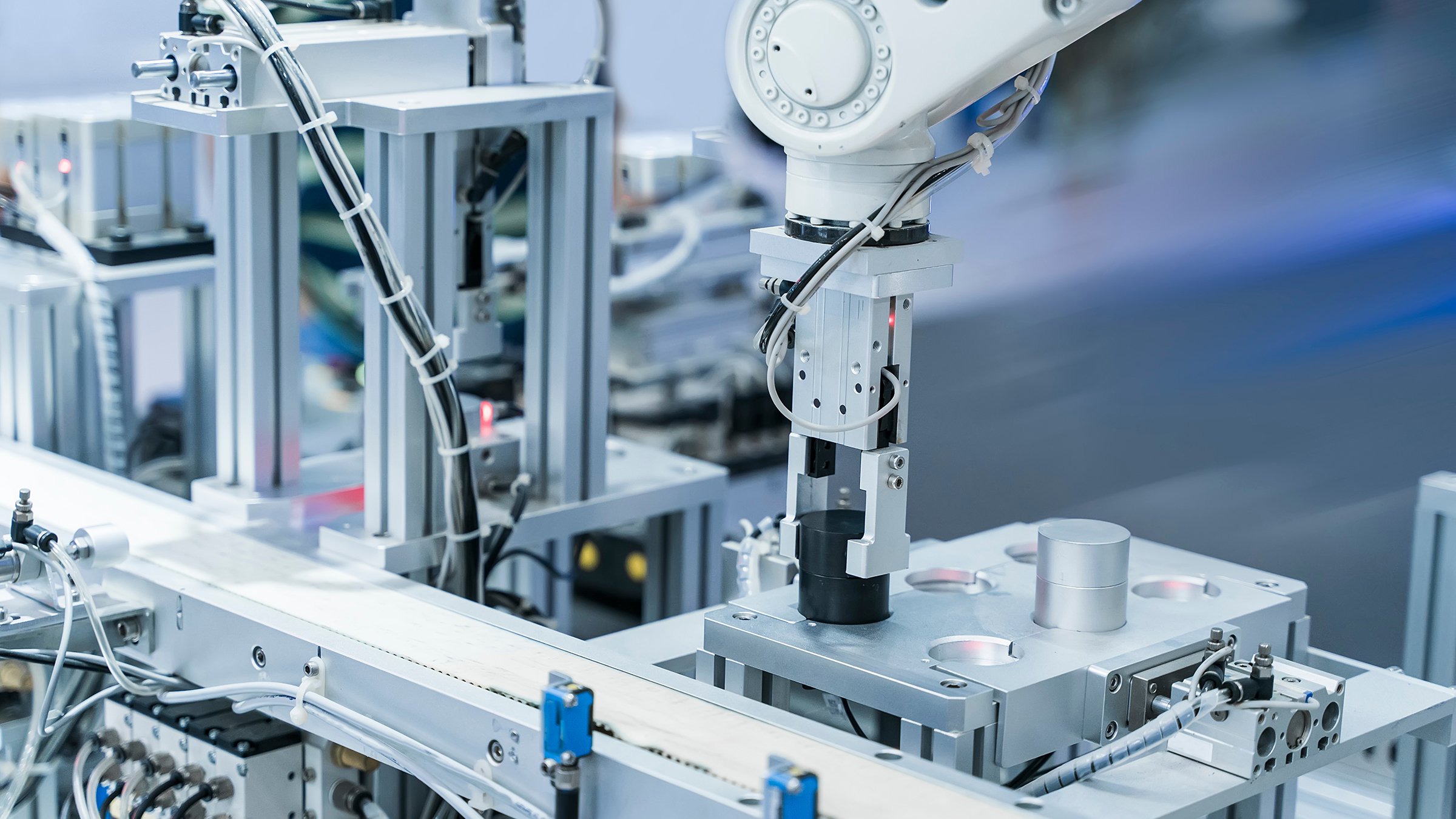

Las organizaciones industriales en la actualidad necesitan soluciones de seguridad confiables, más estratégicas y eficaces, cuando las implementa el líder mundial de la automatización industrial. Aumente su resiliencia de ciberseguridad y logre una empresa conectada segura con la ayuda de la cartera de Rockwell Automation de soluciones y servicios de seguridad industriales.