Su primera línea de defensa contra las ciberamenazas de OT

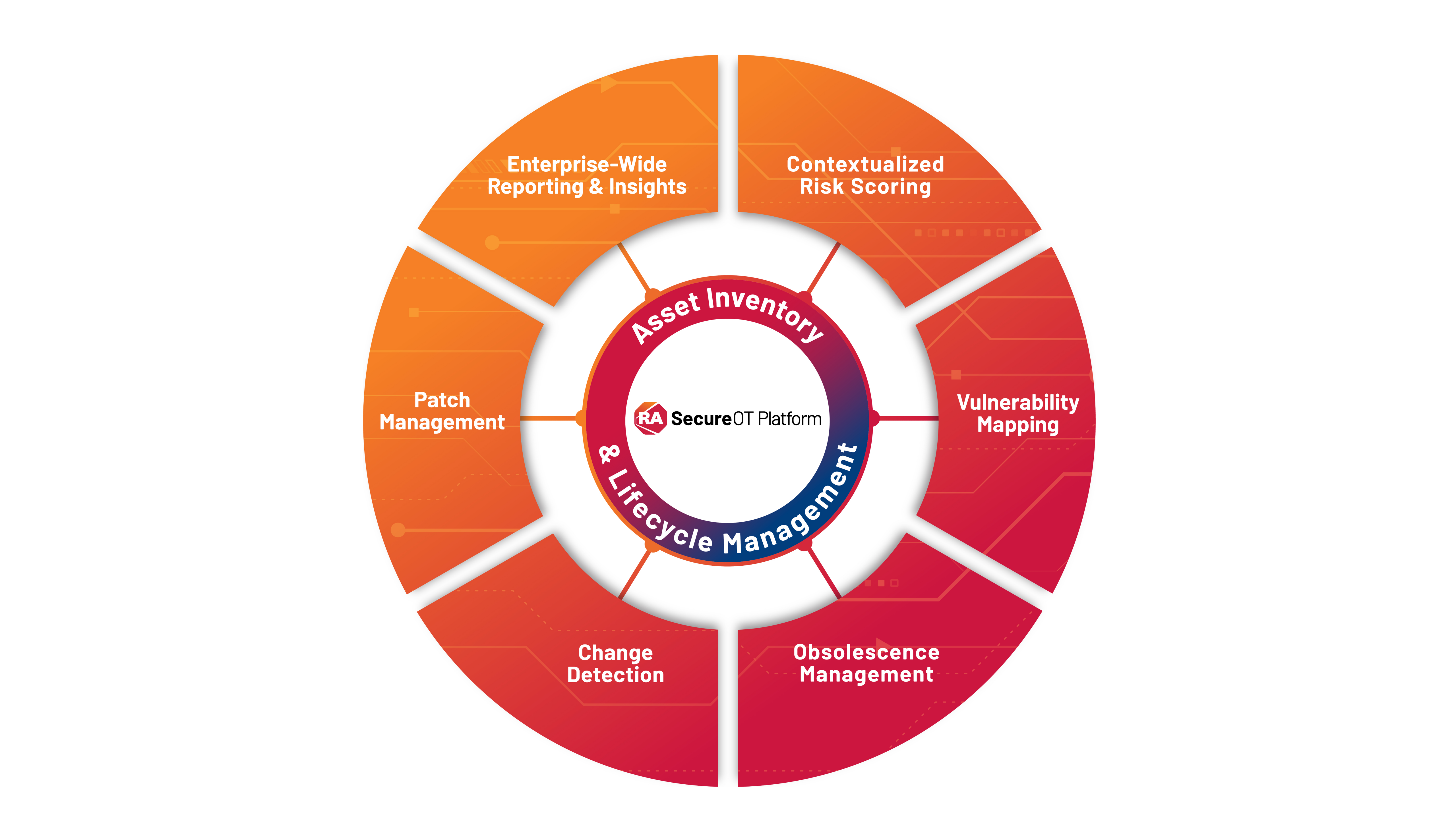

Cada día, los entornos de OT se enfrentan a riesgos cibernéticos en evolución que se centran en sistemas obsoletos y redes complejas. La gestión de estos riesgos exige más que el escaneo. Exige un proceso estructurado para identificar, priorizar y corregir vulnerabilidades antes de que interrumpan las operaciones. Las herramientas de IT tradicionales nunca se diseñaron para lidiar con esta realidad. Son intrusivas, presentan riesgos y dejan vacíos que amenazan el tiempo productivo y la conformidad. La plataforma SecureOT™ resuelve estos retos con un enfoque de bucle cerrado específico de OT que fortalece la resiliencia y ayuda a mantener las operaciones en funcionamiento.