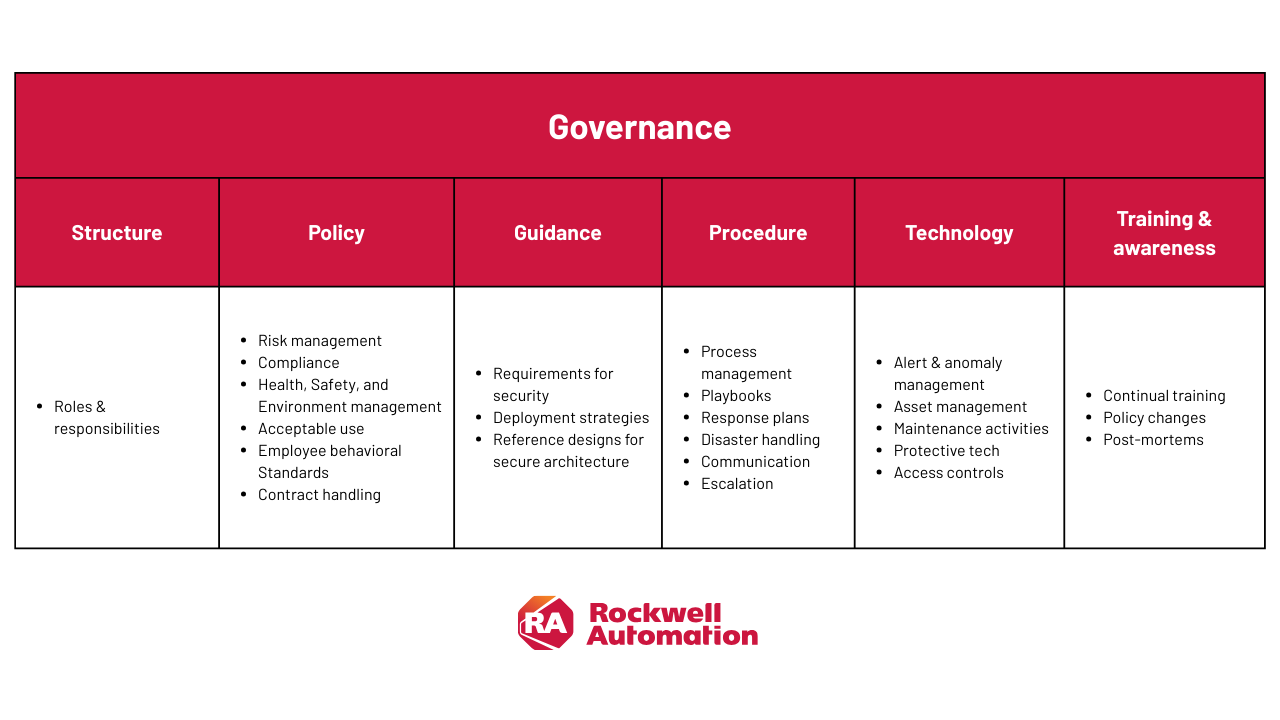

有效的治理可協助組織主動管理網路風險,同時解決資源限制、安全合規性,並最大限度地減少停機時間。成功的治理模式應傳達組織如何識別威脅、確定風險的優先順序和管理風險、確定如何轉移或預算風險,以及如何制定應對程序。

T兩個關鍵框架可以作為任何網路安全計畫的關鍵組成部分,無論是企業(IT)、營運(OT)還是兩者的整合版本(IT/OT),即美國國家標準暨技術研究院(NIST)網路安全框架(CSF)和MITRE ATT&CK®。

- NIST 網路安全框架 是一套最佳實務、標準和建議,可協助組織改善其網路安全措施。最初其針對IT,但後來擴展到加入ICS元件。

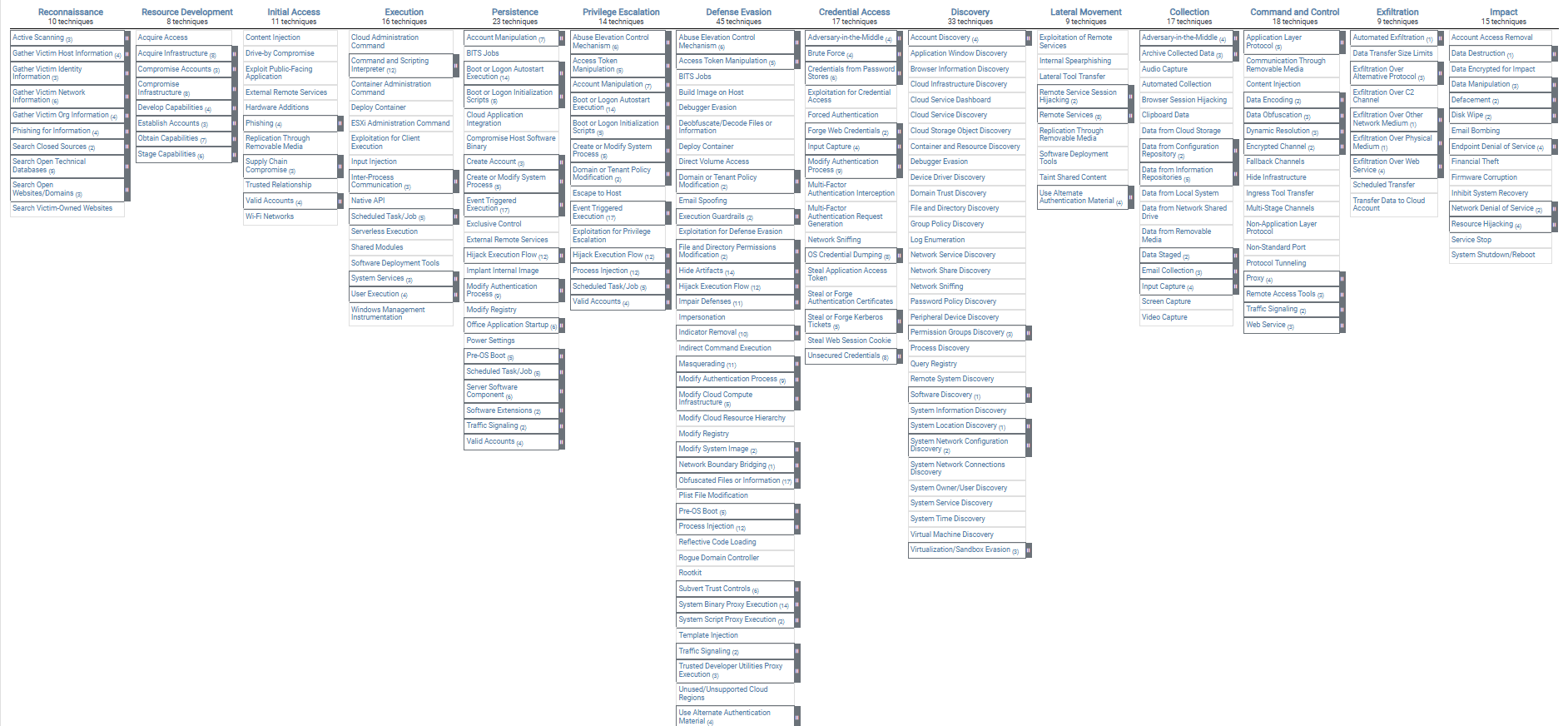

- MITRE ATT&CK® 是一個公開可用的知識庫,分類對手在多個平台上使用的策略、技術和程式。最初是根據Windows企業環境中的真實世界入侵所構建,後來擴展到包括macOS、Linux、雲端、移動和工業控制系統(ICS)。

這篇文章將強調價值,並討論如何一起使用這兩個不同的框架,來制定更全面、更有效的安全策略。

為何選擇 NIST CSF?

NIST CSF為IT和OT安全經理提供一個靈活的標準,用於建立和改進網路安全治理。我們也建議使用NIST CSF,因為決策者和IT安全團隊很容易就能上手。

不缺乏相互競爭的網路安全框架。儘管如此,NIST CSF仍可輕鬆映射到其他標準。與工業網路安全助手功能NIST SP-800-82r2結合使用時,NIST CSF非常適合營運技術(OT)環境和關鍵基礎設施。

什麼是 MITRE ATT&CK 框架?

MITRE ATT&CK框架是攻擊者所表現出之行為的綜合手冊。這些行為被組織成一個矩陣,其中代表攻擊者目標的策略(即初始訪問或執行),並凸顯他們用於實現這些目標之方法所使用的技術(即內容注入或雲端管理命令)。

如此一來,策略代表攻擊者可使用這些技術的「原因」,而技術代表他們使用這些技術的「方法」,這在本質上與治理的核心概念非常不同。

治理由結構、系統和實務組成,包括決策、策略方向指南、政策實施以及改進和改善措施的績效報告。同時,ATT&CK將各種技術分組,供網路安全專業人員和工具傳達防禦覆蓋、網路威脅情報、偵測能力和事件/紅隊結果。

為什麼應該同時使用NIST CSF 以及 MITRE ATT&CK

大多數組織都有治理結構和流程,其中包括組織如何保護自己免受網路威脅或使用技術。

NIST CSF由五個治理領域組成,這些領域全面描述:保護、識別、偵測、回應和復原。這五個領域為您的安全計畫提供總體結構或藍圖,並概述您需要解決的基本領域。

這就是MITRE ATT&CK框架(企業和ICS)發揮作用的地方。ATT&CK框架提出應收集的必要資訊或用例。兩者缺一不可,但當一起使用時,可為IT和OT環境推動有效的網路安全治理。

使用NIST CSF和MITRE ATT&CK的假設範例

想像以下場景:

製造組織從防毒程式和受影響的系統日誌中偵測到異常網路活動。來源源自連接到OT網路進行資料收集的IT工作站。

使用上述場景,將指派一名分析師來調查警報或異常情況,但他們將如何以及以何種方式進行調查?

保護您的OT環境需要正確的框架和技術。在此情況下,正確方法為:

- 設置與五個NIST CSF領域一致的充足技術和指導/治理,以便安全團隊擁有清晰的流程和工具。

- 確保資源和員工接受核心安全工具方面的充分培訓,以識別和偵測威脅、保護系統、隔離和阻擋攻擊者,以及復原受影響的系統。

- 使用預定義的手冊,這些手冊使用ATT&CK策略、技術和程式進行微調和支援。

- 使用ATT&CK框架來概述、識別和分類發生的網路事件,同時也將其作為事後分析流程的一部分。

- 從開始到結束遵循組織的指導,包括將影響傳達給管理層。

這是一個高階概覽,需要根據您的組織進行定制,但需要注意的是,您可以在ICS和OT中一起使用這些框架。

使用NIST CSF、MITRE ATT&CK和Verve by Rockwell Automation實現全面的OT安全性

雖然NIST CSF和MITRE ATT&CK提供框架與知識,但在複雜的IT/OT環境中,若要有效實施通常需要正確的技術和資源。

當作為專注於結構化行動之組織的一部分實施時,Verve® by Rockwell Automation將成為寶貴的OT網路安全解決方案,有助於保護關鍵基礎設施。

有關 Verve by Rockwell Automation Security Center

Verve by Rockwell Automation Security Center超越資產庫存管理和漏洞管理,應用強大的OT系統管理(OTSM)方法。

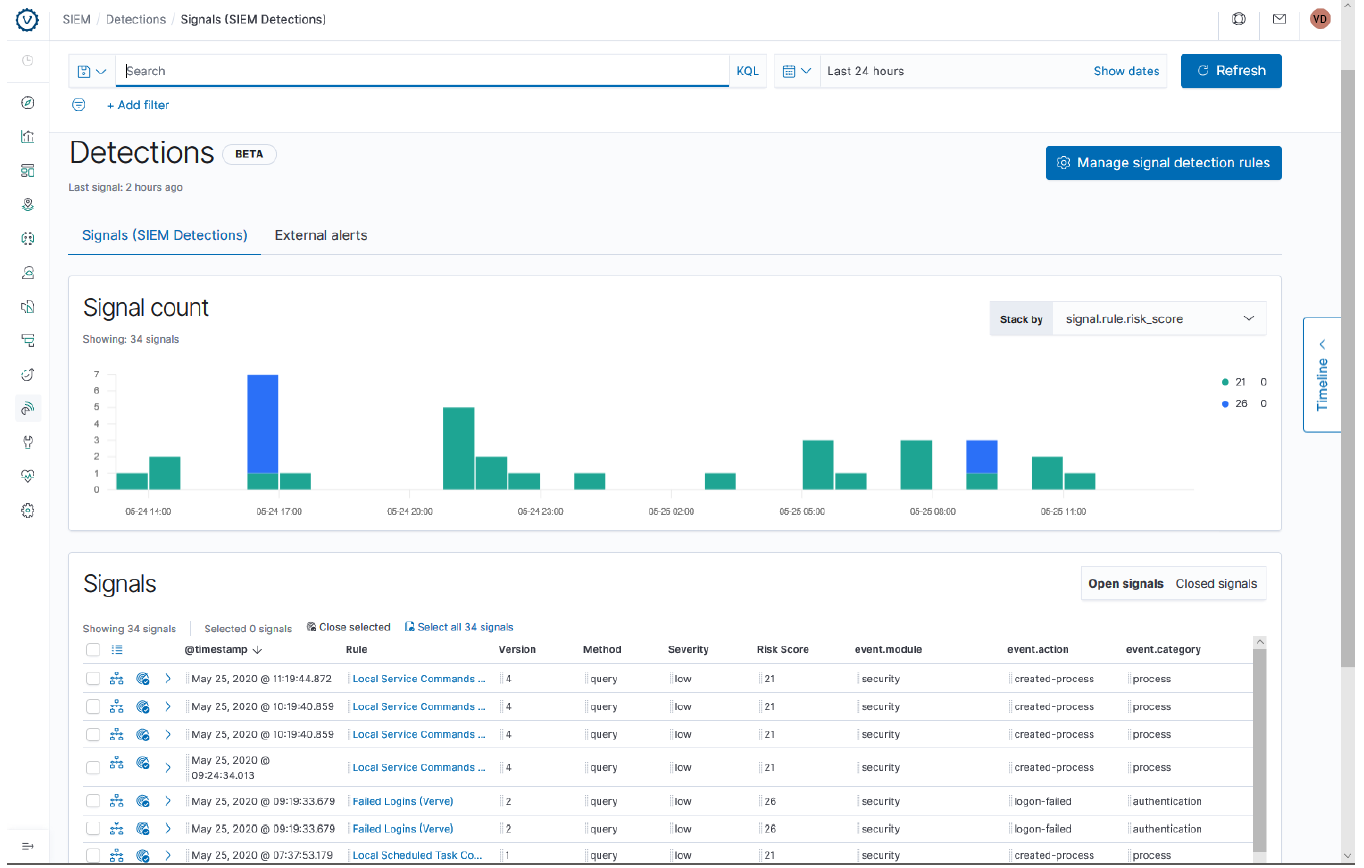

ATT&CK 在使用SIEM時效果最佳,這非常重要,因為用於日誌記錄和警報(信號)的SIEM功能,是Verve by Rockwell Automation Security Platform的一項新功能。更重要的是,我們支援各種ATT&CK偵測用例,並提供額外的資源,以便使用這兩個框架來增強您組織的安全態勢。此包括:

- 識別風險,以及組織的NIST CSF輪覆蓋率中存在差距的區域。

- 列舉漏洞並追蹤補救措施。

- 創建自訂政策有助於保護端點免受特定技術的攻擊。

- 對補償控件進行分層,以降低攻擊者最初妥協方案的可能性。

- 微調日誌、警報和SIEM功能。

- 創建分組或使用特定ATT&CK TTP的自訂偵測「信號」。

- 將時間線剖析為導致意外發生的一系列事件。

鑒於Verve by Rockwell Automation具有獨特的功能,可安裝在商品系統上,以便與各種裝置、修補程式進行當地通訊,並從適用的OT系統提取日誌,因此您可以獲得強大的網路安全工具來輔助安全團隊。

已發佈 2025年5月21日

為您推薦