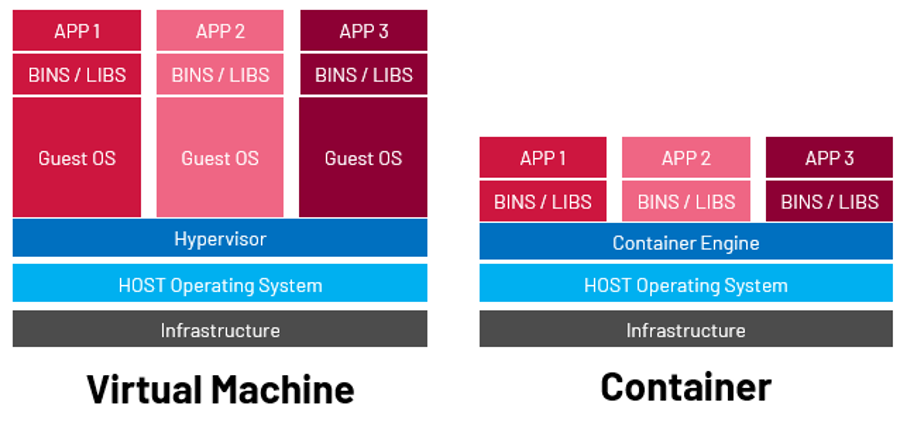

Infrastructure: Le matériel physique, comme les serveurs, le stockage et les équipements réseau, qui fournit les ressources de base pour la virtualisation.

OS hôte: Le système d'exploitation principal installé directement sur le matériel physique, qui gère les ressources et exécute l'hyperviseur.

Hyperviseur: Couche logicielle qui crée et gère des machines virtuelles, en allouant des ressources entre les systèmes d'exploitation hôte et invité.

OS invité: Système d'exploitation fonctionnant dans une machine virtuelle, isolé de l'OS hôte, utilisé pour exécuter des applications. Il s'appuie sur l'hyperviseur pour accéder aux ressources matérielles virtualisées.

Conteneurs dans les systèmes de commande industriels

Un avantage clé des conteneurs, en particulier dans le domaine des systèmes de commande industriels, est la quantité d'espace qu'un conteneur nécessite — les dispositifs IIoT ayant généralement moins de mémoire et de puissance de traitement. Les conteneurs peuvent être importants pour les systèmes de commande industriels, car ils sont si légers et flexibles qu'ils peuvent être utilisés par de nombreux dispositifs IIoT. Dans les systèmes de commande industriels, les conteneurs permettent l'edge computing pour les analyses en temps réel, telles que la surveillance des systèmes SCADA ou le traitement des données des capteurs sur les dispositifs IIoT. Les conteneurs prennent également en charge la convergence OT-IT en permettant des déploiements cohérents dans les environnements hybrides.

De plus, les conteneurs offrent une évolutivité, permettant le déploiement de services légers sur de petits dispositifs en périphérie ou de configurations plus importantes et orchestrées sur des grappes de serveurs, prenant en charge des architectures distribuées de la périphérie au cloud. La compatibilité est améliorée puisque les conteneurs regroupent les dépendances, simplifiant l'installation et assurant une exécution cohérente dans divers environnements sans conflits de dépendances. La sécurité est également améliorée, car les conteneurs peuvent être construits selon les meilleures pratiques publiées, nécessitant une authentification pour le déploiement sur les hôtes d'exécution sans nécessiter de privilèges administratifs, contrairement aux installations logicielles traditionnelles sur les systèmes Windows. Les conteneurs permettent également une récupération et une migration rapides, facilitant les mises à niveau rapides ou la restauration du système en redéployant des applications conteneurisées avec un temps d'arrêt minimal. Enfin, les conteneurs sont là pour l'avenir prévisible, car ils s'alignent sur les tendances modernes du développement informatique, garantissant que les systèmes ICS restent adaptables aux demandes technologiques en évolution.

Un exemple d'utilisation des conteneurs chez Rockwell Automation se trouve dans la gamme FactoryTalk®. FactoryTalk Analytics GuardianAI est uniquement livré dans un conteneur. Il s'agit d'une application qui peut exécuter des algorithmes de maintenance prédictive sur un dispositif de périphérie d'usine, en utilisant un minimum de ressources et sans nécessiter de compétences en codage.

ThinManager® et FactoryTalk® Optix™

Une autre solution conteneurisée a récemment été ajoutée à la gamme FactoryTalk. Il est désormais possible de déployer un conteneur d'application FactoryTalk Optix avec ThinManager dans les versions 1.6 et 14.1 respectivement. FactoryTalk Optix est une plate-forme logicielle qui améliore l'expérience de l'IHM et de la visualisation des données, et augmente les capacités en matière d'edge computing et de gestion des données. Les dispositifs ThinManager utilisent des clients légers (dispositifs avec un matériel léger et peu ou pas d'exigences en matière de système d'exploitation) pour simplifier les systèmes de commande industriels en exécutant des conteneurs. Cela signifie qu'il est possible de réduire considérablement les exigences d'infrastructure d'une IHM. La gestion centralisée de ThinManager permet un déploiement évolutif et cohérent, minimisant les coûts matériels et simplifiant les mises à jour, tout en renforçant la sécurité. Une analyse plus approfondie est disponible dans cette vidéo ou dans un futur post dédié.